En la actualidad queda muy claro la importancia de la seguridad en la nube y un punto muy importante es el referida con la seguridad en nuestras identidades. Más del 99,9 % de los ataques relacionados con la identidad se detienen mediante el uso de la Multi-Factor Authentication (MFA) y el bloqueo de la autenticación heredada.

Luego de varías experiencias implementado Multi-Factor Authentication (MFA) y Self-Service Password Reset (SSPR) en varios clientes fui recopilando información relacionada y que puede ser de utilidad a la hora de su implementacion.

Los procesos de autenticación y autorización son procesados, a fin de cuentas, por Azure Active Directory. Muchas veces, la dificultad de implementar MFA + SSPR radica en las diferentes caracteristicas de estos servicios. Existen diferencias y limitaciones dependiendo tanto de las licencias disponibles como los servicios que utilicemos. Podemos ver diferentes opciones como: MFA per-user, Conditional Access Policies, MFA Settings en M365, Authentication Methods en Azure AD y SSPR Authentiaction Methods Settings entre otras.

La idea será realizar una revisión conceptual de estas opciones y caracteristicas de Azure y M365, ofreciendo a final de cuentas una Guía para facilitar su implementación.

¿Qué es Multi-Fractor Authentication (MFA)?

Es el agregado de un factor (o método) adicional al proceso de autenticación de un usuario. En un caso típico: el usuario final posee su nombre de usuario y su contraseña. Unicamente con estos datos, puede iniciar sesión.

Al agregar un segundo factor (2F) de autenticación el usuario deberá utilizar un metodo de autenticación adicional a los nombrados anteriormente para corroborar su identidad y poder realizar el inicio de sesión de manera satisfactoria.

Al agregar un método de autenticación adicional al tipico User+Pass nos dará una capa adicional a la seguridad del proceso de autenticación del usuario que hoy en día es tan importante en los nuevos paradigmas de trabajo remoto/hibrido.

Prerrequisitos

Para poder utilizar MFA con Azure AD debemos tener nuestras identidades en la nube. Tenemos 3 opciones a grandes razgos:

- Full Cloud: usuarios full nube.

- Hybrid Cloud: usuarios en nube sincronizados con Azure AD Connect.

- Full/hybrid Cloud + Apps On-prem: para esto necesitaremos implementar Application Proxy.

Licencias

- Beneficios gratuitos de Azure AD: con la version de Free de Azure AD que nos da caracteristicas basicas podemos utilizar Security Defaults .

- M365 Bussines, E3 o E5: con estas licencias podemos utilizar tanto Conditional Access como MFA per-user.

- Azure AD P1: Conditional Access + MFA Per-User.

- Azure AD P2: Conditional Access + MFA Per-User + Identity Protection (podremos utilizar la MFA Registration Policy).

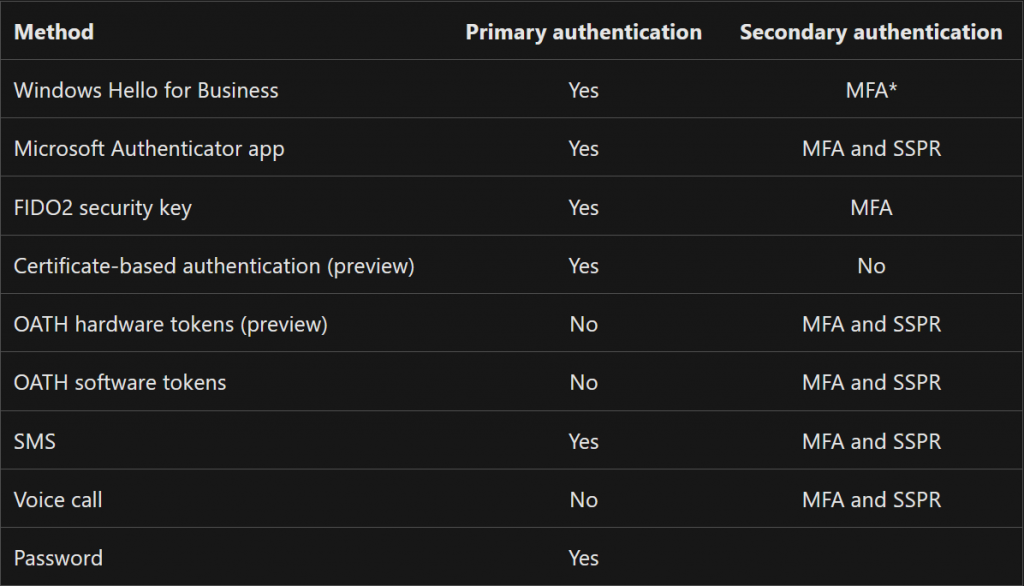

Authentication Methods

Los métodos de autenticación son los factores de comprobación adicionales que pueden agregarse a través de la configuración de MFA. En Azure AD existen los siguientes:

Windows Hello for Business, Microsoft Authenticator app, FIDO2 security key (preview), OATH hardware tokens (preview), OATH software tokens, SMS verification yVoice call verification.

Existen otros métodos adicionales disponibles, pero que no pueden ser utilizados como MFA, sino que sirven como método adicional o para realizar SSPR. Estos son: Email verification y Security Questions.

Tambien existe el método de autenticación App Passwords que se utiliza para aplicaciones antiguas que no admiten la autenticación moderna y se pueden configurar para la autenticación multifactor de Azure AD por usuario.

¿Donde pueden configurarse los Metodos de Autenticación en Azure AD?

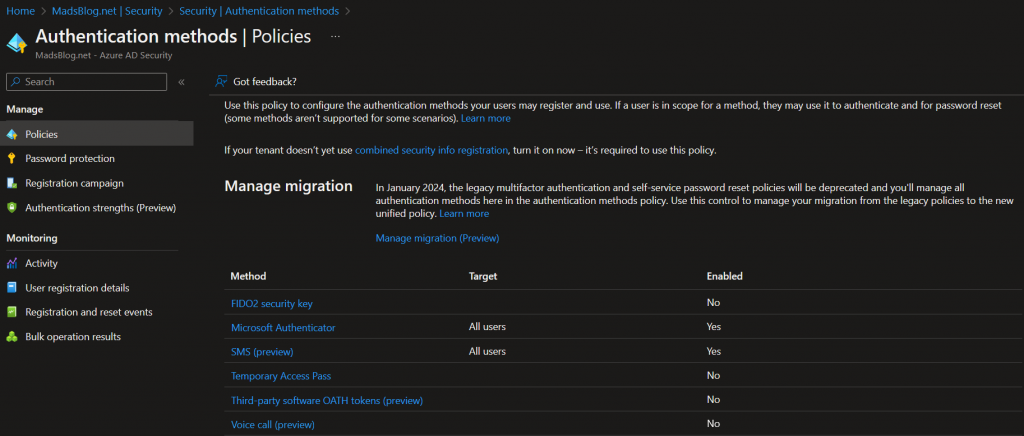

- Authentication Methods Policy

Es el lugar recomendado por Microsoft para configurar los Métodos de Autenticación en Azure AD. Nos da un lugar de administración unificado para todos los Métodos. Los metodos configurados en este panel pueden ser utilizados para MFA y SSPR. Aquí podremos configurar caracteristicas especificas para cada método de autenticación. Actualmente, esta consola no se encuentra full productiva y tiene algunas caracteristicas en Preview. Por ejemplo, si quisieras configurar Passwordless Authentication con Microsoft Authenticator App, podemos establecer parámetros adicionales, como: mostrar la ubicación de inicio de sesión del usuario o el nombre de la aplicación en la que se inicia sesión.

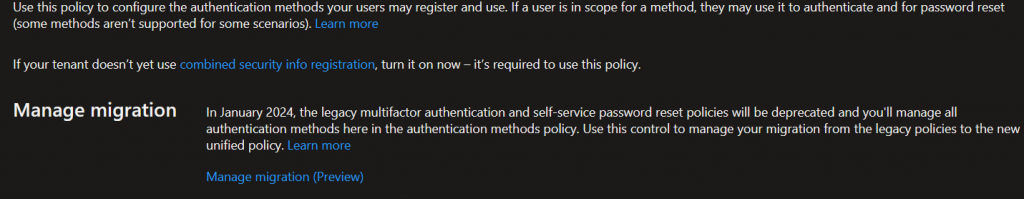

Esta sección se encuentra en Azure AD > Security > Authentication Methods > Policies

Para poder utilizar las configuraciones de esta consola debemos tener habilitado el Combined Registration (explicado en 2da parte).

Luego tenemos las Politicas Legacy de MFA y SSPR

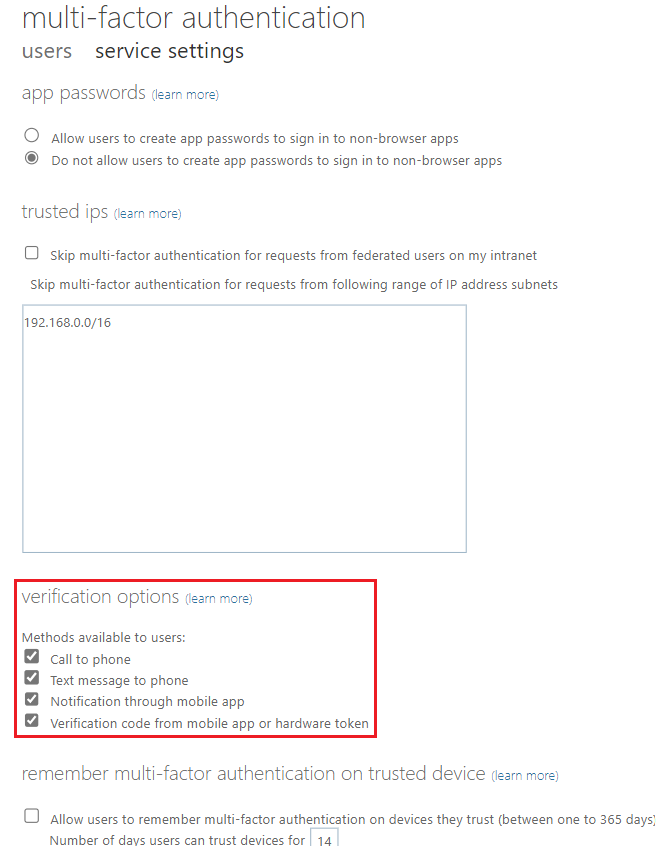

- MFA Settings (365 Admin Center)

Aquí vamos a poder configurar los settings para MFA (afecta a MFA per-user y Conditional Access)

Para ingresar a esta consola debemos navegar: Security > Multifactor Authentication > Additional cloud-based multifactor authentication settings.

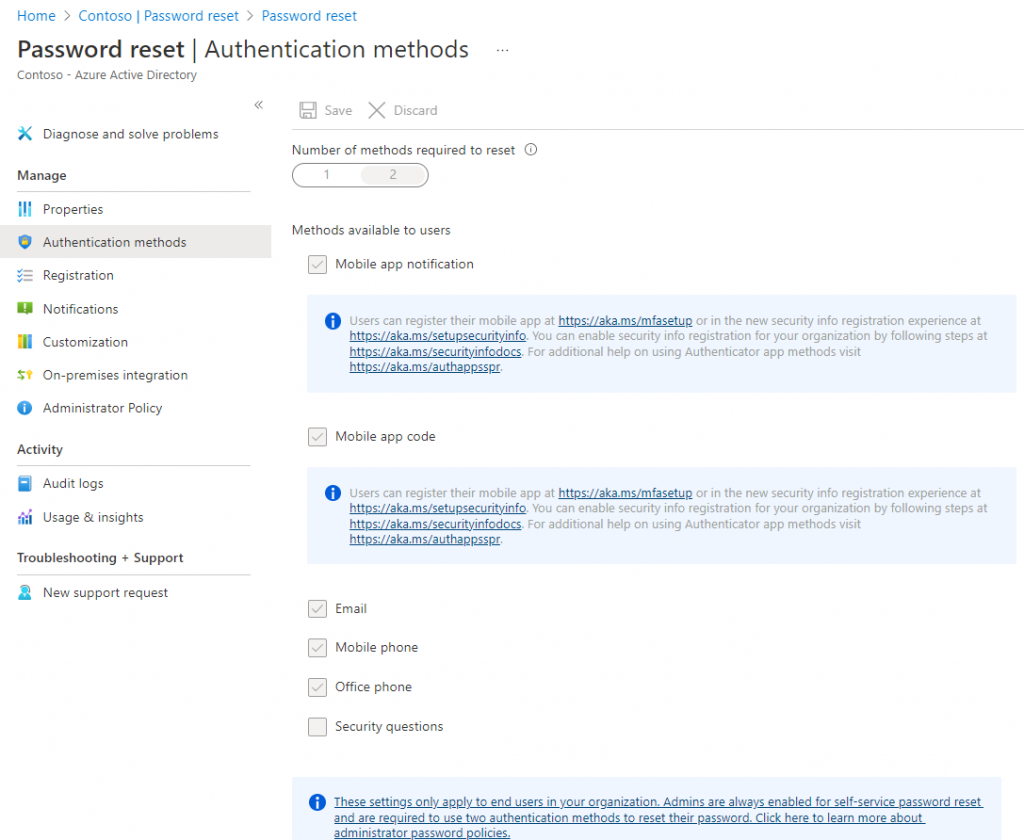

- SSPR Password reset settings:

Aquí podremos modificar y configurar los Métodos de Autenticación para SSPR.

Debemos navegar Users > Password reset > Authentication methods

Coexistencia de las Politicas de Autenticación

Al día de hoy los Settings de las politicas no estan sincronizados. Esto hace que las politicas deban ser configuradas individualmente. Azure AD respeta las configuraciones de TODAS las politicas, permitiendo que: si un usuario tiene configurado un método en CUALQUIERA de las polticas puede registrar y usar dicho método. A la inversa, para prevenir que un usuario utilice un método debemos configurar esto en TODAS las politicas.

Orden de Procesamiento:

- Authentication Methods Policy

- MFA Settings

- SSPR Settings.

Migración entre las polticas (preview)

En la consola de Authentication Methods Policy podemos encontrar la sección de Migración y segun se informa en dicha consola las politicas Legacy serán deprecadas a fin del 2023:

La política de métodos de autenticación proporciona una ruta de migración hacia la administración unificada de todos los métodos de autenticación. Todos los métodos deseados se pueden habilitar en la política de métodos de autenticación. Por este motivo se recomienda pensar en deshabilitar las politicas legacy de MFA y SSPR en el mediano plazo.

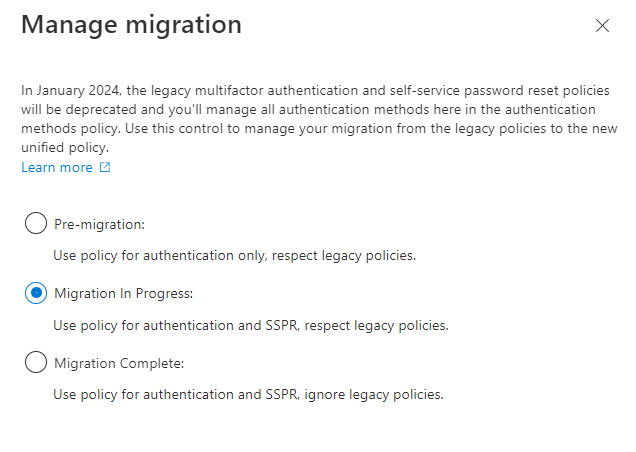

Respecto a esta migración existen 3 estados posibles:

- Antes de la migración (Pre-Migration): La directiva de métodos de autenticación solo se usa para la autenticación. Se respeta la configuración de las directivas legacy.

- Migración en curso (Migration In Progress): La directiva de métodos de autenticación se usa para la autenticación y el autoservicio de restablecimiento de contraseña. Se respeta la configuración de las directivas legacy.

- Migración completada (Migration Completed): Solo se usa la directiva de métodos de autenticación para la autenticación y el autoservicio de restablecimiento de contraseña. La configuración de directivas Legacy se omite.

Por defecto Microsoft configura la migración en pre-migration o in progress). Por lo cual podemos comenzar a utilizar la politica de Authentication Methods Policy para ir abandonando las legacy.

Leave a Reply