El Microsoft Defender for Office 365 Recommended Configuration Analyzer (ORCA) es un modulo de PowerShell creado por Cameron Murray, Principal Product Manager en Microsoft. ORCA se puede ejecutar en un ambiente de Microsoft Defender para Office 365, con el objetivo de identificar problemas de configuración conocidos y mejoras que puedan impactar en la experiencia del usuario.

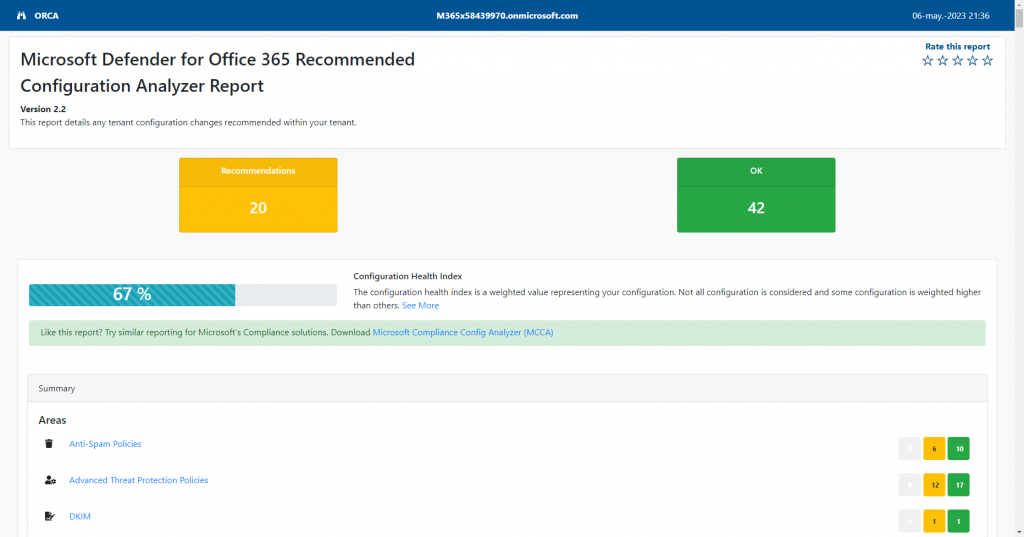

El Scope de ORCA se enfoca en los componentes de EOP sobre la protección avanzada contra amenazas, la configuración de SafeLinks, SafeAttachments y las políticas antiphish/antispoof. Tendremos la información de los resultados de los chequeos en un Output en HTML en cojunto con un Indice de Salud que es un valor ponderado que representa su configuración.

¿Como se ejecuta?

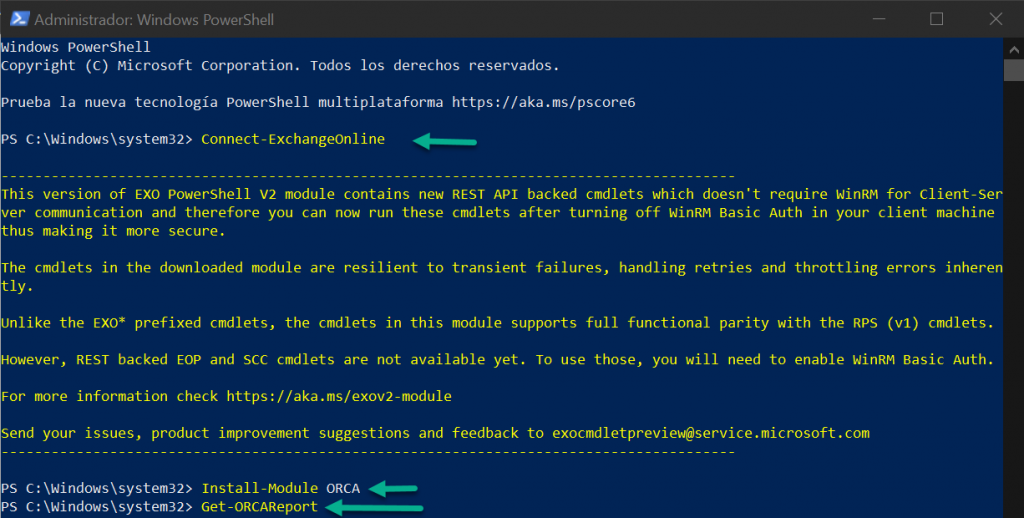

- Primero debemos abrir PowerShell como administrador.

- Debemos conectarnos a Exchange Online con una cuenta con permisos administrativos sobre Exchange Online.

Connect-ExchangeOnline- Luego debemos descargar el módulo de PowerShell ORCA a través del siguiente cmdlet:

Install-Module -Name ORCA -RequiredVersion 1.9.11- Luego ejecutaremos el siguiente cmdlet para exportar el reporte:

Get-ORCAReport

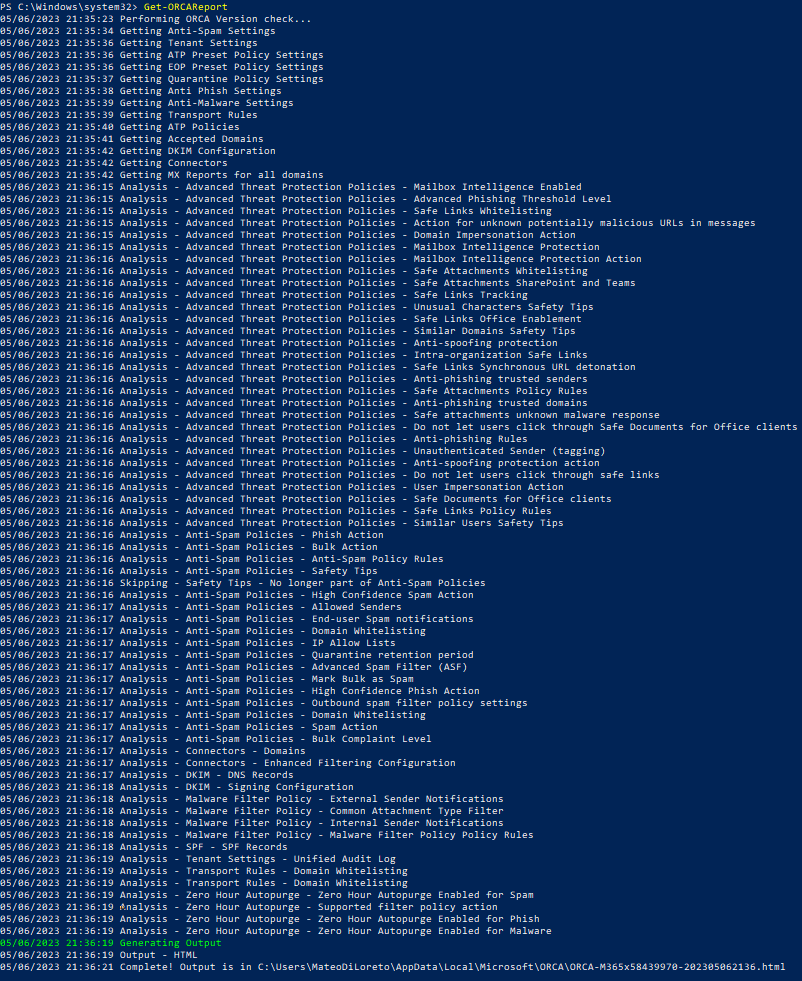

¿Cual es el Output?

El Output será un reporte en HTML exportado a una ubicación especificada en el log final del run del cmdlet en Powershell. En este caso fue: C:\Users\MateoDiLoreto\AppData\Local\Microsoft\ORCA\ORCA-M365x58439970-202305062136.html

Algunas de las configuraciones recomendadas:

- Configure el período de retención de cuarentena en 30 días

- Habilite la notificación de spam del usuario final y establezca la frecuencia en menos o igual a 3 días.

- Aplicar Safe Attachements y Safe Links a todos los dominios.

En conclusion, este reporte creado por Cameron Murray de Microsoft nos permitirá obtener un visión basadas en Best Practices sobre la protección avanzada contra amenazas, la configuración de SafeLinks, SafeAttachments y las políticas antiphish/antispoof en Microsoft Defender for Office. Recomendamos ejecutarla en conjunto con el Configuration Anayzer para Protection Policies.

Leave a Reply